Para criar uma defesa contra spoofing, você não precisará fazer nenhuma modificação se estiver usando apenas endereços baseados no nome de domínio mailfence.com. No entanto, se você tiver adicionado seu próprio nome de domínio, deverá configurar as seguintes entradas de DNS para evitar falsificação de e-mail e garantir a capacidade de entrega:

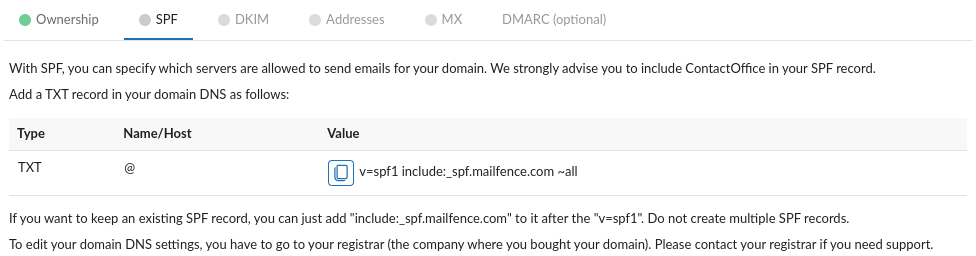

Estrutura de política de remetente (SPF):

1. Acesse sua conta Settings → Messages → E-mail domains.

2. Na entrada de seu nome de domínio, clique em SPF.

- Se os e-mails forem enviados somente usando servidores mailfence.com (webmail, SMTPAuth, ActiveSync, encaminhamento), use o seguinte valor:

v=spf1 include:_spf.mailfence.com -all - Se os e-mails também forem enviados de outros servidores, use o seguinte valor:

v=spf1 include:_spf.mailfence.com ~all

3. Quando o respectivo registro DNS TXT tiver sido incluído com êxito, clique em Verify (Verificar).

Observação: Caso você planeje“incluir” várias entradas de registro SPF para continuar autenticando e-mails enviados de outros provedores, esteja ciente do limite de 10 pesquisas SPF, que pode levar à falha na autenticação SPF no lado receptor. Você pode nivelar automaticamente seus registros SPF usando qualquer serviço externo de sua escolha, por exemplo, autospf.com (vem com um plano gratuito), etc.

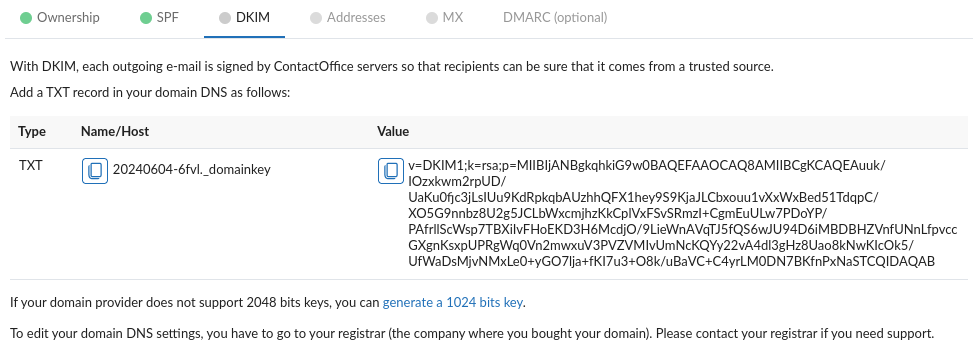

Correio identificado por chaves de domínio (DKIM)

1. Você pode continuar no assistente acima clicando em Next (Avançar), OU se estiver fazendo isso mais tarde:

- Acesse sua conta Settings → Messages → E-mail domains.

- Na entrada de seu nome de domínio, clique em DKIM.

- Recomenda-se que você use um par de chaves DKIM de 2048 bits. Caso seu nome de domínio/hospedagem ou provedor de serviços de DNS não ofereça suporte a valores TXT de DNS longos, clique em “generate a 1024 bits key” (gerar uma chave de 1024 bits).

- Para alterar (ou alternar) o par de chaves DKIM, consulte este artigo da KB.

3. Quando o respectivo registro DNS TXT tiver sido incluído com êxito, clique em Verify (Verificar).

- Se uma ferramenta externa verificar a existência de sua chave DKIM, mas a validação ainda falhar no Mailfence, configure a política de assinatura DKIM criando o seguinte registro DNS TXT:

Name/Host: _domainkey

Valor: o=~- “o=~” refere-se a “alguns, mas nem todos os e-mails desse domínio são assinados”.

- “o=-” refere-se a “todos os e-mails deste domínio são assinados”.

- Os e-mails só serão assinados pelo DKIM depois que o respectivo registro DKIM tiver sido validado. (defesa contra spoofing)

Opcional

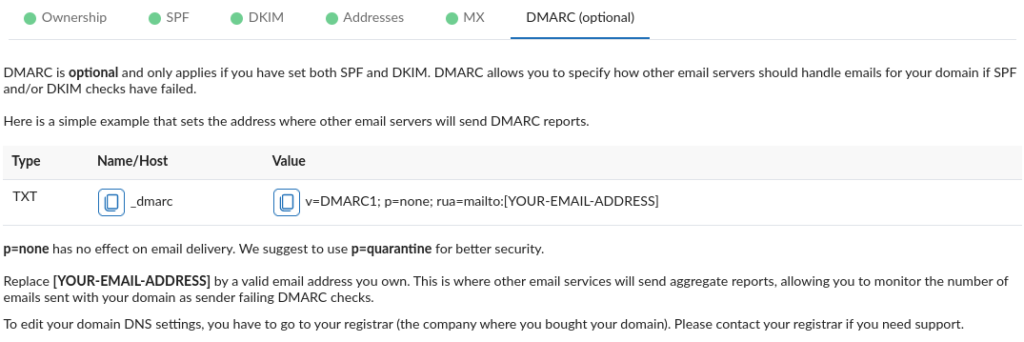

Autenticação, relatório e conformidade de mensagens baseadas em domínio (DMARC)

1. Você pode continuar no assistente acima clicando em Next (Avançar), OU se estiver fazendo isso mais tarde:

- Acesse sua conta Settings → Messages → E-mail domains.

- Na entrada do seu nome de domínio, clique em qualquer uma das entradas de DNS → DMARC (opcional).

2. Antes de clicar em validar:

- A entrada DMARC sugerida é somente de relatório (ou seja, você receberá relatórios DMARC indicando tentativas de falsificação de seus endereços baseados em domínio).

Certifique-se de que você substituiu “[YOUR-EMAIL-ADDRESS]” por um endereço existente baseado no nome de domínio que acabou de adicionar.

Você receberá um relatório DMARC (por exemplo, diariamente) de servidores de e-mail que suportam o envio de relatórios DMARC agregados.

- Se o endereço de e-mail na tag rua=mailto: não for baseado em um nome de domínio que você acabou de adicionar, será necessária uma autorização de relatório externo.

- Você pode parar de receber relatórios DMARC a qualquer momento.

- O ‘p=’ especifica a ação a ser tomada para e-mails que falharem no DMARC e nenhum significa basicamente não fazer nada (se houver falha no SPF e/ou DKIM) e seguir a política do destinatário. As outras opções são quarentena e rejeição. Certifique-se de que você entenda os riscos envolvidos na entrega de e-mails antes de usar uma política diferente de nenhuma.

- Se você já tiver um registro DNS TXT com o nome/host “_dmarc” para o seu domínio, edite esse registro em vez de criar um novo. Isso é importante, pois você não pode ter vários registros DMARC para um determinado domínio.

3. Quando o respectivo registro DNS TXT tiver sido incluído com êxito, clique em Verify (Verificar).

Agente de transferência de correio – Segurança estrita de transporte (MTA-STS)

Consulte este post do blog para saber mais sobre : defesa contra spoofing, o suporte do Mailfence ao DANE e ao MTA-STS.

Você pode definir o MTA-STS para seu nome de domínio (a política do Mailfence MTA-STS pode ser encontrada aqui). Se você não tiver uma hospedagem disponível para o seu domínio, poderá usar uma página do Github.