Obligatorio

Para crear una defensa contra el spoofing, no necesitas realizar ninguna modificación si sólo utilizas direcciones basadas en el nombre de dominio mailfence.com. Sin embargo, si has añadido tu propio nombre de dominio, debes configurar las siguientes entradas DNS para evitar la suplantación del correo electrónico y garantizar la entregabilidad:

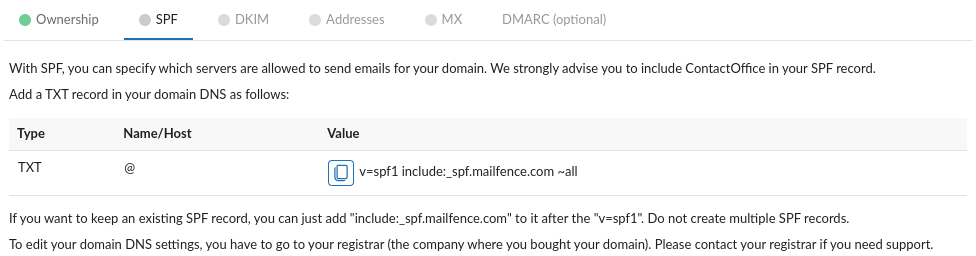

Marco de Política de Remitentes (SPF):

1. Ve a tu cuenta Configuración → Mensajes → Dominios de correo electrónico.

2. En la entrada de tu nombre de dominio, haz clic en SPF.

- Si los correos electrónicos sólo se enviarán utilizando los servidores de mailfence.com (webmail, SMTPAuth, ActiveSync, reenvío), utiliza el siguiente valor:

v=spf1 include:_spf.mailfence.com -all - Si también se van a enviar correos electrónicos desde otros servidores, utiliza el siguiente valor:

v=spf1 include:_spf.mailfence.com ~all

3. Una vez incluido correctamente el registro DNS TXT correspondiente, pulsa en Verificar.

Nota: En caso de que planees«incluir» varias entradas de registros SPF para seguir autenticando los correos electrónicos enviados desde otros proveedores, ten en cuenta el límite de 10 búsquedas SPF, que puede hacer que falle la autenticación SPF en el lado receptor. Puedes aplanar automáticamente tus registros SPF utilizando cualquier servicio externo de tu elección, por ejemplo, autospf.com (viene con un plan gratuito), etc.

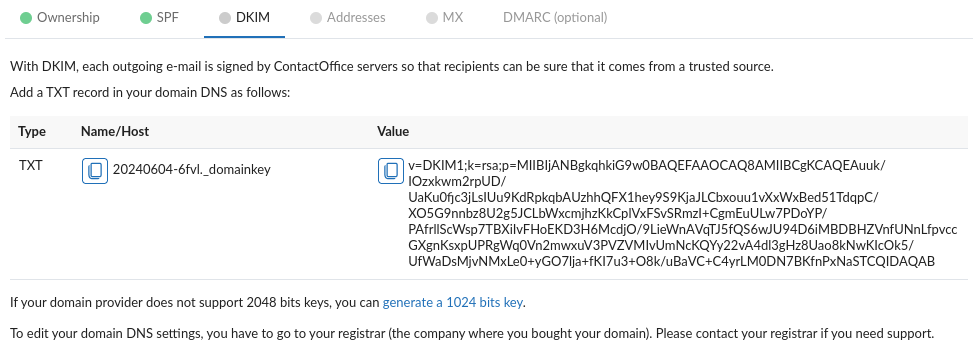

Correo Identificado por Claves de Dominio (DKIM)

1. Puedes continuar en el asistente anterior pulsando Siguiente, O si lo haces en otro momento:

- Ve a tu cuenta Configuración → Mensajes → Dominios de correo electrónico.

- En la entrada de tu nombre de dominio, haz clic en DKIM.

- Se recomienda utilizar un par de claves DKIM de 2048 bits. En caso de que tu nombre de dominio/alojamiento o proveedor de servicios DNS no admita valores DNS TXT largos, haz clic en «generar una clave de 1024 bits».

- Para cambiar (o rotar) tu par de claves DKIM, consulta este artículo de KB.

3. Una vez incluido correctamente el registro DNS TXT correspondiente, pulsa en Verificar.

- Si una herramienta externa verifica la existencia de tu clave DKIM pero la validación sigue fallando en Mailfence, configura la política de firma DKIM creando el siguiente registro DNS TXT:

Nombre/Host: _domainkey

Valor: o=~- o=~» se refiere a que «algunos, pero no todos los correos de este dominio están firmados».

- o=-» se refiere a «todos los correos electrónicos de este dominio están firmados».

- Los correos electrónicos sólo se firmarán DKIM después de que se haya validado el registro DKIM correspondiente.

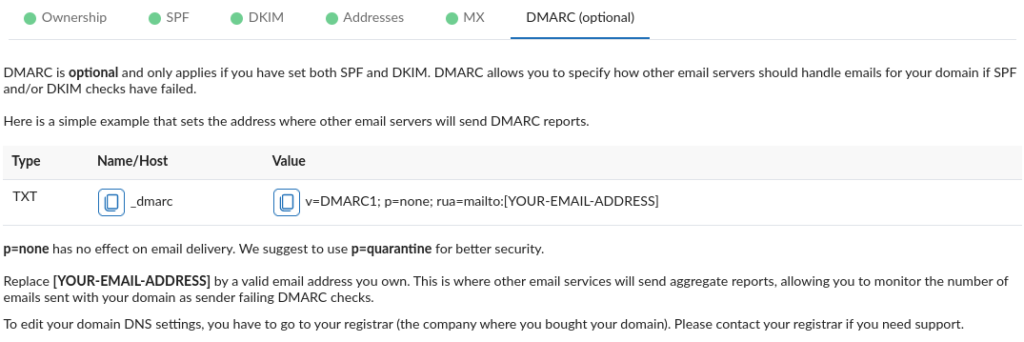

Opcional

Autenticación, notificación y conformidad de mensajes basados en dominios (DMARC)

1. Puedes continuar en el asistente anterior pulsando Siguiente, O si lo haces en otro momento:

- Ve a tu cuenta Configuración → Mensajes → Dominios de correo electrónico.

- En la entrada de tu nombre de dominio, haz clic en cualquiera de las entradas DNS → DMARC (opcional).

2. Antes de pulsar validar:

- La entrada DMARC sugerida es sólo de informe (es decir, recibirás informes DMARC indicando intentos de suplantación de tus direcciones basadas en dominios).

Asegúrate de que has sustituido «[YOUR-EMAIL-ADDRESS]» por una dirección existente basada en el nombre de dominio que acabas de añadir.

Recibirás un informe DMARC (por ejemplo, a diario) de los servidores de correo que admitan el envío de informes DMARC agregados.

- Si la dirección de correo electrónico de la etiqueta rua=mailto: no se basa en un nombre de dominio que acabas de añadir, entonces se necesitaría una autorización de informe externa.

- Puedes dejar de recibir informes DMARC en cualquier momento.

- La ‘p= ‘ especifica la acción a tomar para los correos que fallen DMARC y ninguna significa básicamente no hacer nada (si fallan SPF y/o DKIM) y seguir la política del extremo receptor. Las otras opciones son poner en cuarentena y rechazar. Asegúrate de que comprendes los riesgos que conlleva la entrega de tu correo electrónico antes de utilizar una política distinta de ninguna.

- Si ya existe un registro DNS TXT con el nombre/host «_dmarc » para tu dominio, edita este registro en lugar de crear uno nuevo. Esto es importante, ya que no puedes tener varios registros DMARC para un dominio determinado.

3. Una vez incluido correctamente el registro DNS TXT correspondiente, pulsa en Verificar.

Agente de transferencia de correo-Seguridad estricta de transporte (MTA-STS)

Consulta este blogpost para leer sobre: la defensa contra el spoofing, la compatibilidad de Mailfence con DANE y MTA-STS.

Puedes configurar MTA-STS para tu nombre de dominio (la política MTA-STS de Mailfence puede encontrarse aquí). Si no tienes un alojamiento disponible para tu dominio, puedes utilizar una página de Github.